BLOG

1年以上にわたってサイト全体がウイルス感染していた 事例

2025.11.28緊急対応&復旧

「ホームページを開いたら、勝手に別サイトに飛ばされる」

近年、そんなご相談が増えています。

今回は、実際に弊社にご依頼いただいた中でも、「1年以上にわたってサイト全体がウイルス感染していた」と考えられる、とても深刻な事例をご紹介します(企業名・具体的な技術情報などは伏せています)。

「うちのサイトももしかして…?」と不安になったご担当者さまの参考になれば幸いです。

1. 発端は「スマホで見ると変な画面が出る」という一言から

ある日、クライアント様から次のようなお声をいただきました。

- スマホでホームページを見ると、突然広告のような画面が出る

- ページをタップすると、全く知らないサイトに飛ばされる

PC ではあまり症状が出ないこともあり、最初は「一部の環境で起きている軽微な不具合」と思われていました。

しかし、詳しく調査を進めると、これは単なる表示トラブルではなく、サイト全体に及ぶ深刻なマルウェア感染であることが分かってきました。

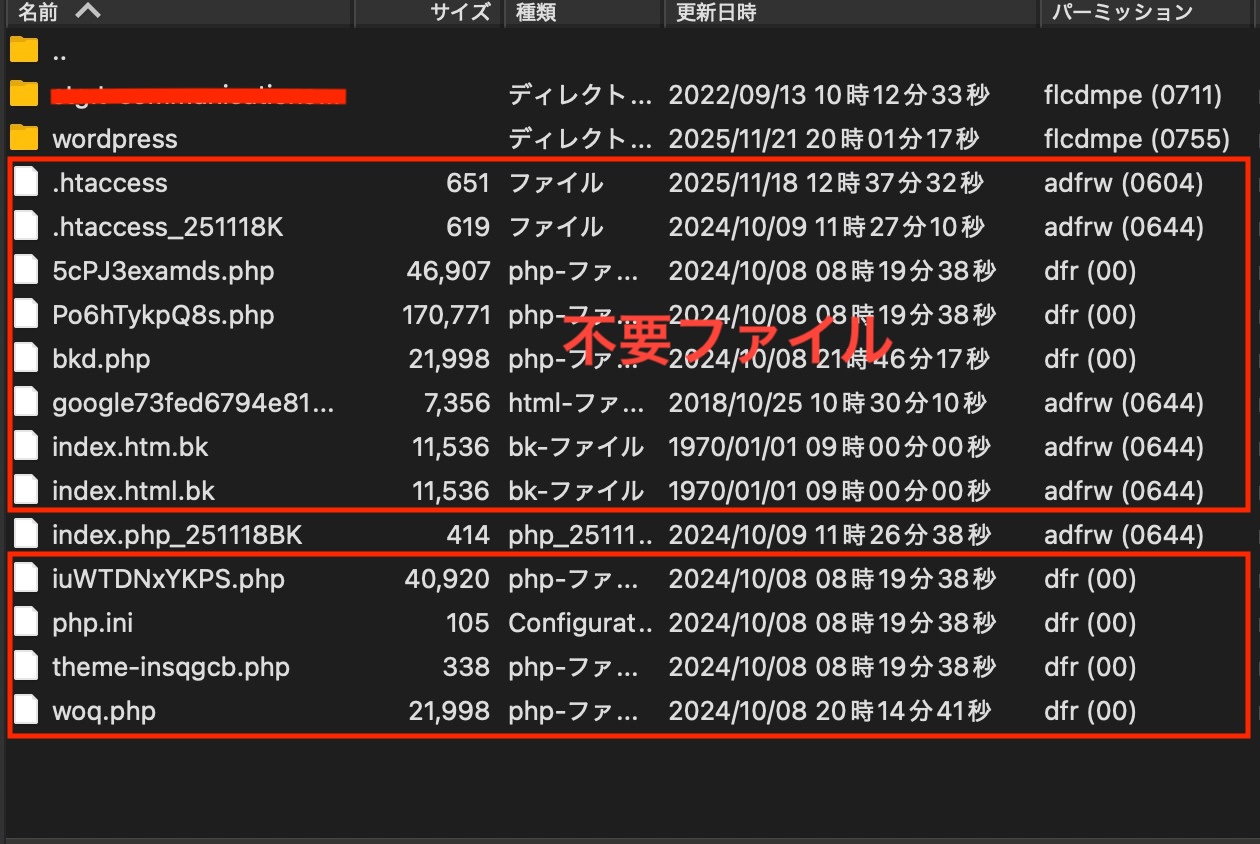

2. 調査で分かった“想像以上”の感染範囲

サイトのファイルとデータベースを解析したところ、以下のような状態が判明しました。

● 記事ページの本文に不正スクリプトが自動挿入

WordPress の投稿本文の中に、肉眼では意味の分からない長いコード(難読化された JavaScript)が埋め込まれていました。そのコードは、

- ページ閲覧時やクリック時にユーザーの操作を乗っ取り、不正な外部サイトへ強制的に転送する

- アクセスしている端末(スマホ/PC)やブラウザを判定し、挙動を出し分ける

localStorageの仕組みを使い、「初回は発動させない」「一定時間後だけ発動させる」など、気づかれにくいタイミングで動く

その結果、「正しい企業サイトを見ているつもりなのに、いつの間にか怪しい広告ページに飛ばされる」という状態になっていました。

● サイト内の JavaScript ファイルが広範囲に改ざん

テーマやプラグイン内の JavaScript ファイルにも、同様の不正コードが多数確認されました。

- 通常の動作(メニューの開閉、スライダー、フォーム制御など)の前後に、不正な処理が紛れ込んでいる

- 見た目上はサイトが正常に動いてしまうため、運営側も長期間気づきにくい

- 管理画面の特定条件下だけで動くようなコードも含まれている

このように、「表面上は正常なサイト」に見せかけながら、裏側で静かに悪さをするタイプのマルウェアでした。

● テーマファイル(PHP)にも不正コードが直接埋め込み

WordPress テーマの中核である header.php、footer.php、index.php などにも、直接 <script> タグで不正なコードが挿入されていました。

テーマ一式を ZIP でダウンロードし、ローカル環境で解凍した時点でウイルス対策ソフトが多数のファイルを検疫するレベルで、「テーマ ZIP 自体が危険物」になっていた状態です。

● さらに深刻だったのは「バックアップも汚染されていた」こと

万が一に備えてバックアップが取得されていましたが、調査するとすでに感染後の状態で保存されていることが分かりました。

- バックアップ内のテーマファイルにも不正コード

- バックアップ時点で、投稿データにもマルウェアが混入

つまり、

「バックアップから戻せば大丈夫」という通常の復旧手段が使えない

という、非常に厳しい状況でした。

3. なぜここまで感染が広がってしまったのか(推定)

サーバーログや旧環境が残っていなかったため、「この入口から侵入された」と断定することはできません。ただし、一般的に次のような条件が重なると、同様の事案が起こりやすくなります。

- WordPress やプラグインのバージョン更新が長期間行われていない

- サポートの切れた古い PHP バージョンのまま運用している

- 使っていないプラグイン・テーマが削除されず、放置されている

- ログイン情報(ID・パスワード)が弱い、または共用されている

- 定期的なセキュリティチェックやログ監視が行われていない

これらが重なることで、

「既知の脆弱性を狙った自動攻撃」

「脆弱なプラグイン・テーマ経由の侵入」

「管理画面や FTP のパスワードクラック」

など、複数のルートから感染が成立してしまうことがあります。

4. 実際に行った復旧作業(公開可能な範囲で)

今回のケースでは、「元に戻す」のではなく「一度きれいな土台を作り直す」という考え方で対応しました。

● 1)クリーンな新サーバー環境を用意

- 新しいサーバー環境に、対象ドメインと新規データベースを作成

- 公式サイトから、感染していない WordPress 本体をダウンロードし、同一バージョンで再構築

これにより、「マルウェアが混入していない素のWordPress」を準備した上で復旧を進めました。

● 2)テーマ・プラグインの再構築

- 旧環境から取得したファイルは、検疫・解析した上で安全な部分のみを抽出

- 必要なテンプレートや機能だけを、できる限りクリーンな状態で手動再生成

- プラグインは公式配布物から取得し、感染していない同一バージョンを再インストール

● 3)投稿データのクリーニング

- データベース内の投稿テーブル(

wp_posts)を検索し、本文中の難読化スクリプトを一括で削除 - その後、実際のページ表示を1ページずつ確認し、不審な動作がないかチェック

● 4)SSL・動作確認・最終チェック

- 新サーバー上で SSL(HTTPS)の設定を行い、本番環境として反映

- 代表的なページだけでなく、投稿記事や固定ページもサンプリングして目視確認

その結果、目に見える不審な動作は解消され、通常の閲覧が行える状態まで復旧しました。

5. それでも残ってしまう「見えないリスク」

サイト自体は復旧できても、次のような点はどうしても完全には追い切れません。

- 感染期間中に、どれくらいのユーザーが不正サイトへ誘導されたのか

- 誘導先のサイトで、実際にどのような被害が発生したのか

- 検索エンジンやブラウザの評価にどの程度影響が出たのか

これは、すでに過去のサーバーログや、不正サイト側のログにアクセスできないためです。

そのため、クライアント様には、

- もし利用者から「変な画面が出た」「どこかに飛ばされた」といった問い合わせがあった場合のために、社内での対応フローを決めておくこと

- 必要に応じて、お知らせページ等で注意喚起を行うこと

なども併せてご提案しました。

6. 同じ事態を防ぐために、最低限やっておきたいこと

今回の事例を踏まえ、WordPress サイト運用で「これだけは押さえておきたい」ポイントをまとめます。

● 短期(1〜3ヶ月以内)に検討したいこと

- サイト全体の見直し・軽量化

使っていないテーマ・プラグインは削除し、構成をシンプルにする。 - WAF(Webアプリケーションファイアウォール)の導入

既知の攻撃パターンをサーバー側でブロックする。 - セキュリティプラグインの導入・強化

ログイン試行回数制限、ファイル改ざん監視などを有効化する。 - パスワードとアカウントの総点検

FTP / DB / 管理画面のパスワード変更、不要アカウントの削除。 - 定期的なマルウェアスキャン

サーバー側・WordPress側の両面から月次〜週次でスキャンする。

● 中長期(6〜12ヶ月)で整えたい運用

- WordPress・プラグインの定期アップデート運用

月1回など、「メンテナンス日」を決めて更新と動作確認を行う。 - ログ監視とアラート体制

不審なログインやファイル変更があった場合に通知が来る仕組みを整える。 - 必要に応じたサイトリニューアル

改ざん履歴のあるテーマを延命するよりも、新しい構成で再スタートした方が安全なケースも多くあります。

7. こんな症状があれば、早めのご相談をおすすめします

以下のような状態は、今回の事例と同様の感染が起きているサインかもしれません。

- スマホで見たときだけ、勝手に広告ページなどに飛ばされる

- 時々、見覚えのないポップアップやタブが開く

- 管理画面のパスワードが突然使えなくなった

- Google やブラウザから「危険なサイト」と警告された

- テーマ編集画面に、意味不明な長いコードが書かれている

- バックアップから戻しても症状が直らない

ひとつでも心当たりがあれば、すでに内部への侵入が進行している可能性があります。

8. リバースにできること

- WordPress サイト改ざん・ウイルス感染の調査

- マルウェアの駆除・サーバー移行・再構築

- セキュリティプラグイン・WAF 設定のサポート

- 月次の保守・バックアップ運用の設計

- 「これを機にリニューアルしたい」というご相談への対応

今回のように、

「バックアップも汚染されていて、通常の復元では直らない」

というケースでも、可能な範囲で復旧・再構築のお手伝いをしています。

9. まとめ:サイト改ざんは“ある日突然”ではなく、“静かに進行する”

今回の事例では、実際に不審な挙動がユーザーから指摘されるまで、約1年以上も高リスクな状態で公開されていたと考えられます。

WordPress はとても便利な仕組みですが、「入れっぱなし・放置」の状態が続くと攻撃されやすくなるという側面もあります。

「最近ちゃんとメンテナンスをしていないかもしれない…」

「もしかしてうちも危ないかも…」

少しでも不安を感じられたら、ぜひ一度ご相談ください。

大阪本町のデザイン会社・リバースでは、

サイト制作だけでなく、トラブル発生時の復旧や、再発防止を見据えたリニューアル・保守運用まで含めてサポートしています。

-

実績はこちらよりご確認いただけます。

WORKS -

お問い合わせはフォームよりご連絡ください。

お問い合わせフォーム

株式会社リバース